Kostenlose Vorlage zum Download

- Kostenloser Download

- Direkt verfügbar

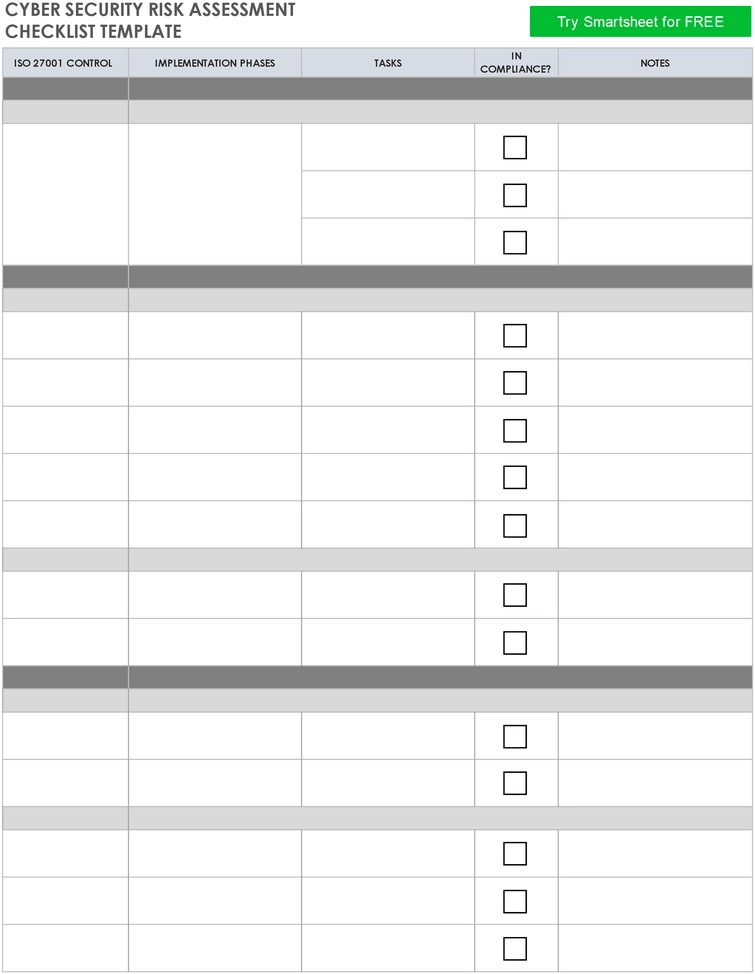

Im digitalen Zeitalter ist der Schutz sensibler Daten unerlässlich. Die Cyber Security Risk Assessment Checklist PDF hilft dir, diese Herausforderung strukturiert zu meistern. Ob für kleine Unternehmen oder große Konzerne, diese Vorlage ist ein wertvolles Werkzeug, um Sicherheitsrisiken zu identifizieren und zu minimieren.

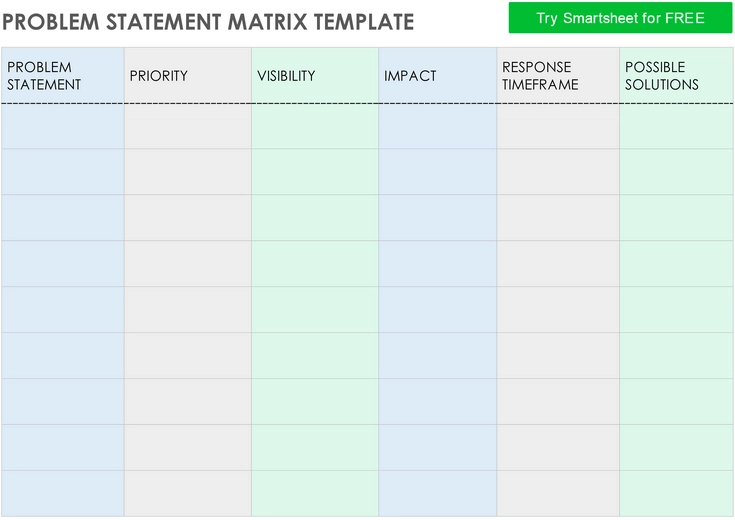

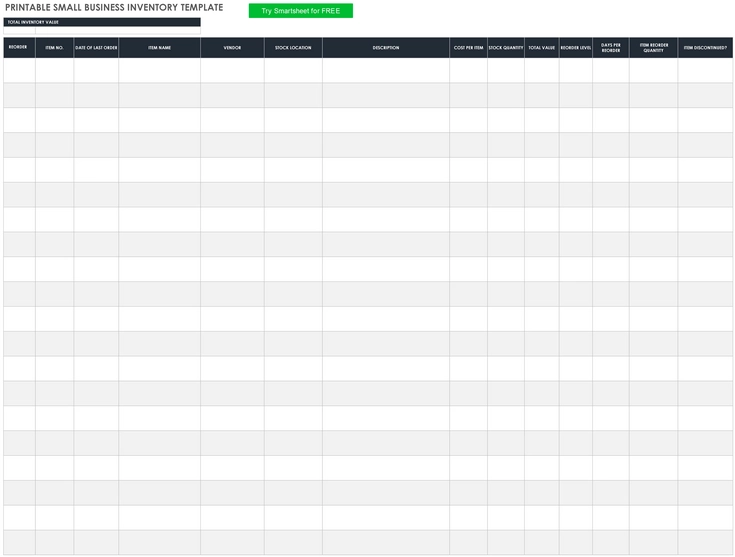

Struktur der Vorlage

Die Vorlage ist klar gegliedert und bietet dir eine Übersicht über die ISO 27001 Kontrollmechanismen. Sie führt durch verschiedene Implementierungsphasen und listet spezifische Aufgaben auf, die es abzuarbeiten gilt. Diese Struktur ermöglicht es dir, den Fortschritt zu verfolgen und sicherzustellen, dass alle notwendigen Maßnahmen ergriffen werden.

Anwendungsfälle der Vorlage

Die Einsatzmöglichkeiten sind vielfältig. Du kannst die Vorlage nutzen, um:

- Ein Risikoassessment für dein Unternehmen durchzuführen.

- Die Compliance mit gesetzlichen Anforderungen zu überprüfen.

- Ein effektives Sicherheitskonzept zu entwickeln.

- Schulungen für Mitarbeiter zu planen, um das Bewusstsein für Cyber-Sicherheit zu schärfen.

Ein Beispiel aus der Praxis: Ein kleines Unternehmen nutzte diese Vorlage, um seine Sicherheitslücken zu identifizieren. Durch die strukturierte Herangehensweise konnten sie innerhalb weniger Wochen umfassende Maßnahmen zur Verbesserung ihrer Datensicherheit umsetzen.

Empfehlungen zur Nutzung

Um das Beste aus dieser Vorlage herauszuholen, ist es wichtig, regelmäßig Updates durchzuführen. Die Cyber-Bedrohungen entwickeln sich ständig weiter, und dein Unternehmen sollte in der Lage sein, entsprechend zu reagieren. Nutze die Vorlage nicht nur als einmaliges Dokument, sondern als lebendiges Tool, das kontinuierlich angepasst wird.

Insgesamt bietet die Cyber Security Risk Assessment Checklist PDF eine wertvolle Unterstützung bei der Sicherstellung der Datensicherheit. Ob du gerade erst anfängst oder bereits Erfahrung in der Cyber-Sicherheit hast, diese Vorlage wird dir helfen, einen klaren Weg zu finden.