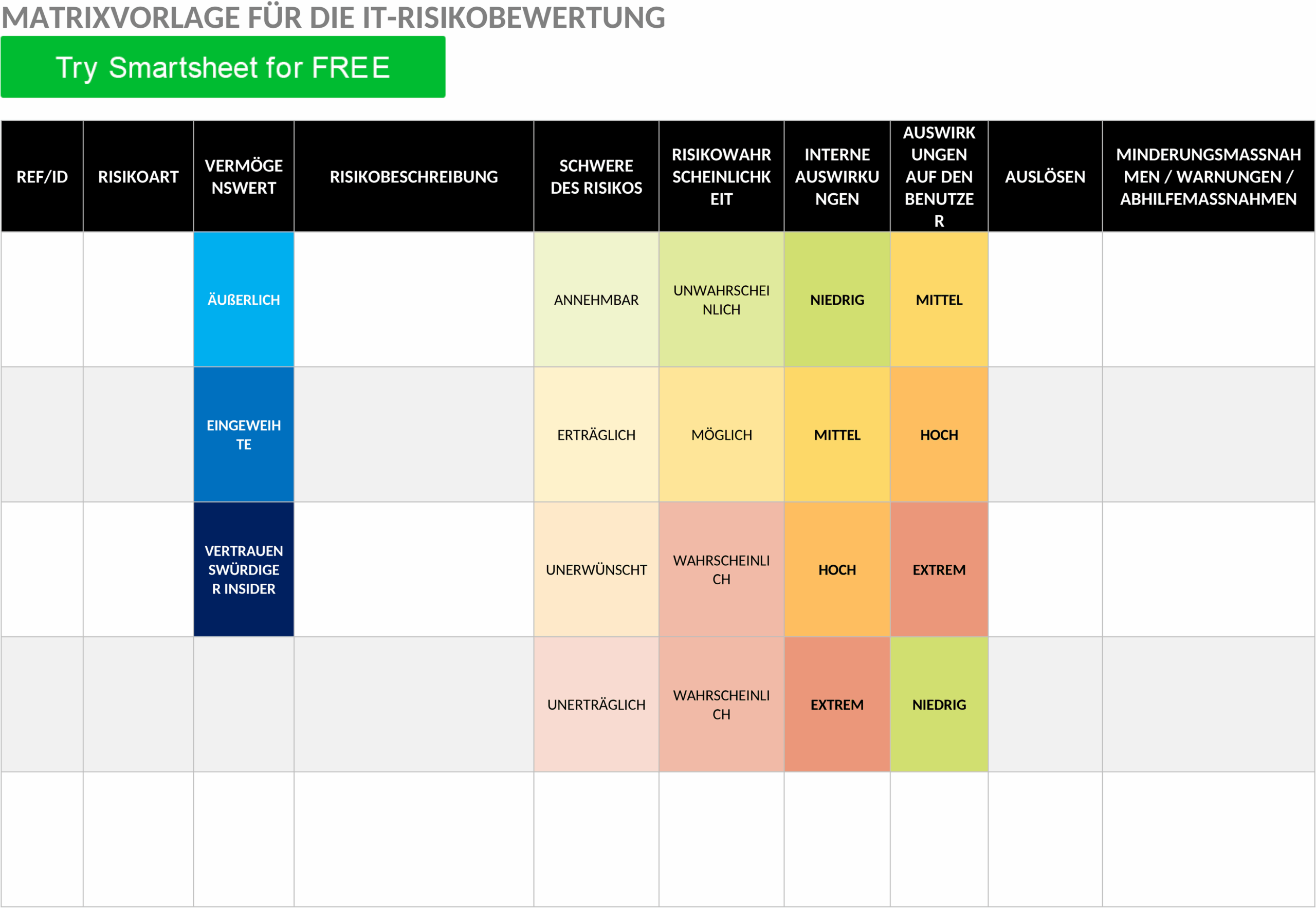

IT-Risiko-Bewertungsmatrix für Unternehmen

Im digitalen Zeitalter, in dem Risiken in der Informationstechnologie allgegenwärtig sind, bietet eine durchdachte Risikobewertung eine unverzichtbare Grundlage für jedes Unternehmen. Diese Vorlage für eine IT-Risiko-Bewertungsmatrix dient als leistungsstarkes Werkzeug zur Identifizierung, Analyse und Bewertung potenzieller Risiken in deiner IT-Infrastruktur.

Hauptmerkmale der IT-Risiko-Bewertungsmatrix

- Strukturierte Risikobewertung: Die Matrix bietet eine klare, strukturierte Methode zur Kategorisierung von Risiken nach Wahrscheinlichkeit und Auswirkungen.

- Individuelle Anpassbarkeit: Passe die Vorlage an die spezifischen Bedürfnisse und Gegebenheiten deines Unternehmens an.

- Visuelle Übersicht: Eine grafische Darstellung ermöglicht eine schnelle Erfassung der Risikolandschaft.

Die Anwendung dieser Vorlage kann den entscheidenden Unterschied machen, wenn es darum geht, aufkommende Bedrohungen rechtzeitig zu erkennen und entsprechende Maßnahmen zu ergreifen.

Praktische Anwendungen und Nutzen der Vorlage

In der Praxis kann diese Matrix in verschiedenen Szenarien eingesetzt werden:

- Unternehmenssicherheit: Identifiziere Schwachstellen in deiner IT-Infrastruktur und entwickle gezielte Sicherheitsstrategien.

- Projektrisikomanagement: Nutze die Matrix, um Risiken in IT-Projekten frühzeitig zu erkennen und zu managen.

- Compliance: Stelle sicher, dass dein Unternehmen den gesetzlichen und regulatorischen Anforderungen entspricht, indem du potenzielle Risiken proaktiv angehst.

Die persönliche Erfahrung zeigt, dass Unternehmen, die diese Art von Matrix regelmäßig verwenden, besser vorbereitet sind, auf unvorhergesehene Ereignisse zu reagieren. Sie bietet nicht nur eine analytische Grundlage, sondern auch ein Gefühl der Sicherheit und Kontrolle.

Zusammengefasst ist die IT-Risiko-Bewertungsmatrix ein unverzichtbares Werkzeug für jedes Unternehmen, das sich ernsthaft mit der Sicherheit seiner IT-Systeme auseinandersetzen möchte. Ihre Anpassbarkeit und visuelle Klarheit machen sie zu einem wertvollen Bestandteil deiner Sicherheitsstrategie.